VMware Datastore Encryption ISO 27001 konusu çoğu ekipte yanlış biçimde “tek bir checkbox açılır ve konu kapanır” diye ele alınıyor. Kısa cevap şudur: ISO 27001 açısından doğru yaklaşım, önce hangi veri kümesinin hangi datastore tipinde tutulduğunu ayırmak, sonra vSAN kullanılıyorsa cluster seviyesinde data-at-rest encryption'ı, VMFS veya NFS gibi yapılarda ise VM Encryption ve gerekiyorsa storage-array tarafındaki şifreleme kontrollerini birlikte tasarlamaktır. Bu rehber, hem VMware altyapısını teknik olarak korumak hem de denetim sırasında savunulabilir kanıt üretmek isteyen ekipler için hazırlandı.

Bu rehber özellikle şu ekipler içindir:

- VMware ve vSphere yöneticileri

- bilgi güvenliği ve uyum ekipleri

- ISO 27001 denetimine hazırlanan BT yöneticileri

- storage ve sanallaştırma mimarları

Hızlı Özet

- ISO/IEC 27001 tek bir VMware özelliği zorunlu kılmaz; risk temelli bir bilgi güvenliği yönetim sistemi ve CIA yaklaşımı ister.

- VMware tarafında “datastore encryption” her platformda aynı anlama gelmez.

- vSAN için resmi olarak cluster seviyesinde Data-at-Rest Encryption özelliği vardır.

- Genel vSphere tarafında şifreleme iş akışı çoğu zaman key provider + VM Encryption policy üzerinden yürür.

- Native Key Provider yapılandırılmadan şifreleme görevleri başlayamaz; ayrıca provider yedeği alınmadan kullanıma hazır sayılmaz.

- TPM-only kısıtı yanlış seçilirse bazı hostlarda kriptografik işlemler başarısız olabilir.

- ISO 27001 açısından asıl değer, anahtar yönetimi, görev ayrılığı, loglama, kurtarma testi ve kanıt üretiminin birlikte tasarlanmasıdır.

İçindekiler

- VMware Datastore Encryption ISO 27001 Açısından Ne Demektir?

- Her Datastore İçin Aynı Şifreleme Modeli Mi Geçerlidir?

- Teknik Önkoşullar Nelerdir?

- ISO 27001 İçin Kanıt Seti Nasıl Tasarlanmalı?

- En Sık Yapılan Hatalar Nelerdir?

- Uygulama İçin Pratik Kontrol Listesi

- Sık Sorulan Sorular

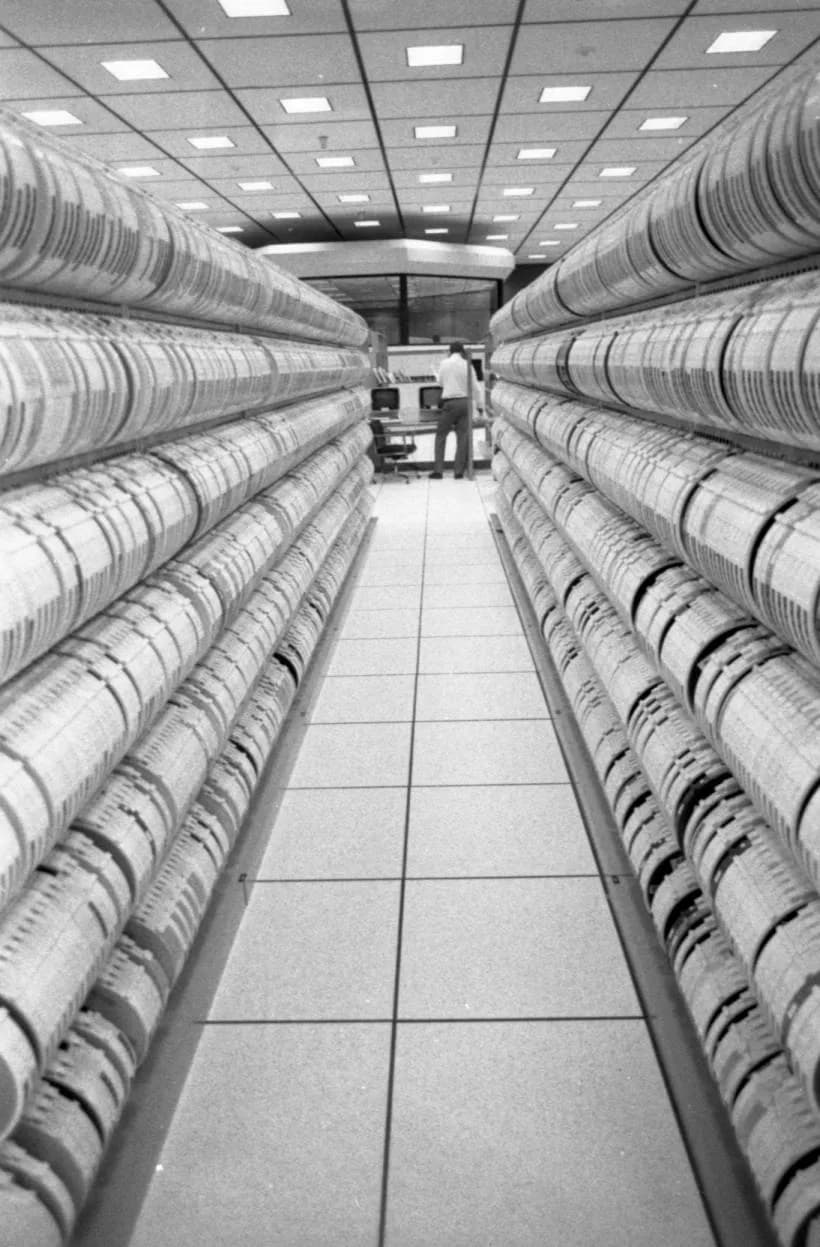

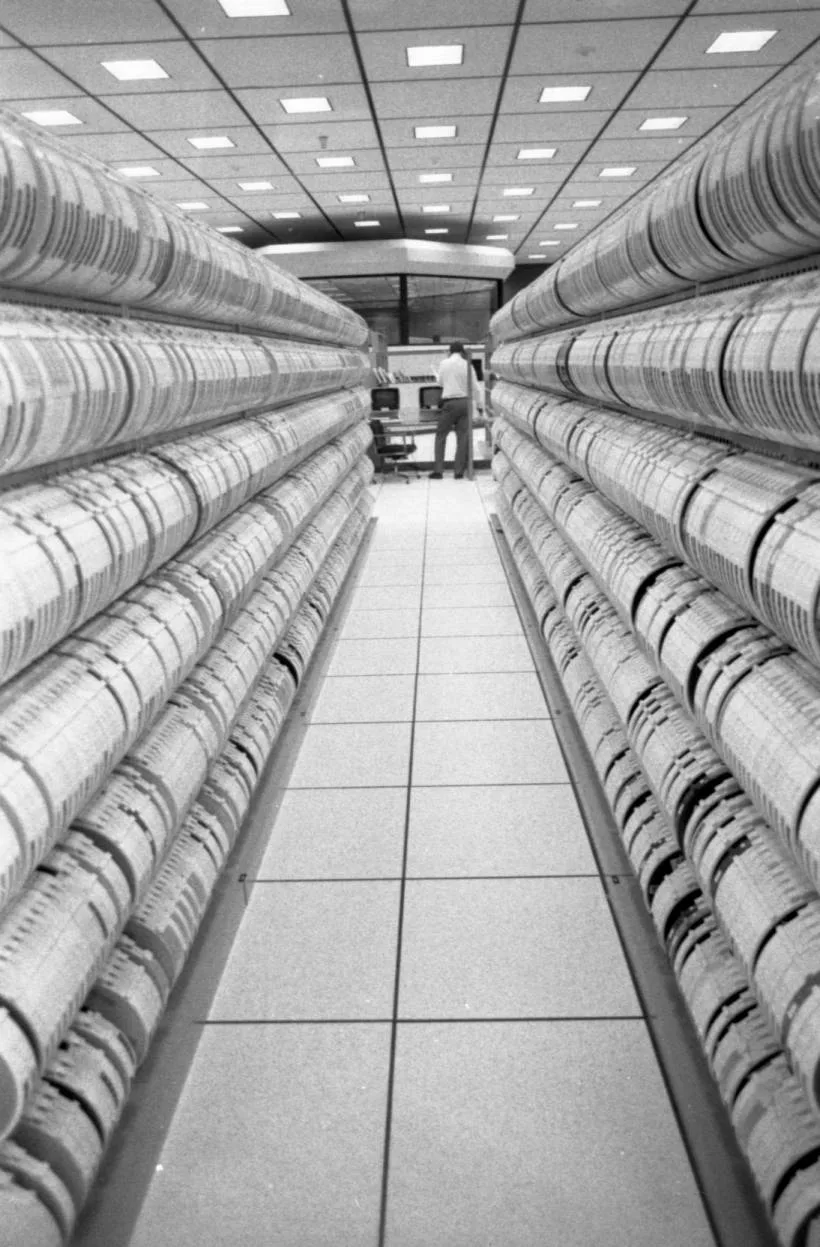

Görsel: Wikimedia Commons - Inside Data Center.

VMware Datastore Encryption ISO 27001 Açısından Ne Demektir?

ISO/IEC 27001'e göre amaç yalnız veriyi şifrelemek değildir; verinin gizliliğini, bütünlüğünü ve erişilebilirliğini risk bazlı bir sistem içinde korumaktır. ISO'nun resmi açıklaması, standardın bir ISMS için gereksinimleri tanımladığını ve riskleri yönetmeye yönelik bütüncül bir yaklaşım sağladığını açıkça söylüyor. Bu nedenle VMware datastore encryption kararı da yalnız teknik değil, yönetişim kararıdır.

Pratikte şu sorular cevaplanmadan doğru çözüm seçilemez:

- hangi datastore üzerinde hangi veri tutuluyor

- hangi iş yükleri regülasyon veya sözleşme gereği daha güçlü koruma istiyor

- datastore çalınması, host kaybı, yönetici hatası veya yanlış erişim gibi hangi tehditler kritik

- şifreleme anahtarı kim tarafından yönetilecek

- log, alarm, backup ve kurtarma kanıtı nasıl üretilecek

Bu sorular netleşmeden yalnız ürün ekranındaki encryption seçeneğine bakmak, ISO 27001 uyumu için yetersiz kalır.

Her Datastore İçin Aynı Şifreleme Modeli Mi Geçerlidir?

Hayır. En kritik ayrım burada yapılır.

vSAN kullanıyorsanız

Broadcom'un vSAN Technology Overview dokümanına göre vSAN, cluster seviyesinde Data-at-Rest Encryption özelliği sunar. Aynı doküman, bu özelliğin self-encrypting disk zorunluluğu olmadan VMkernel kriptografik modülleri üzerinden çalıştığını ve VMware Native Key Provider ya da KMIP uyumlu KMS çözümleriyle kullanılabildiğini belirtir.

Bu model şu durumda güçlüdür:

- datastore katmanında tüm vSAN verisini birlikte korumak istiyorsanız

- cluster bazlı standart bir şifreleme yaklaşımı istiyorsanız

- key rotation sürecini merkezi şekilde yönetmek istiyorsanız

VMFS veya NFS gibi genel vSphere datastore'ları kullanıyorsanız

Burada “datastore için tek toggle” yaklaşımı her zaman mevcut değildir. Broadcom bilgi bankasındaki vTPM ve VM encryption akışı, şifreleme operasyonunun çoğu zaman Encrypt VM seçeneği, doğru key provider ve uygun VM storage policy ile yürüdüğünü gösteriyor. Yani VMFS/NFS tarafında kontrol çoğu zaman datastore'ı topluca şifrelemekten çok, datastore üzerinde çalışan VM'leri ve bunların disklerini güvenli hale getirme modeli olarak karşınıza çıkar.

Bu yüzden şu çıkarım güvenlidir:

- vSAN tarafında cluster-level datastore encryption doğrudan birincil modeldir

- VMFS/NFS tarafında ise VM Encryption ve gerekiyorsa storage-array tabanlı şifreleme birlikte değerlendirilmelidir

Bu ayrım yapılmazsa ekipler yanlış beklentiyle proje başlatır.

Teknik Önkoşullar Nelerdir?

1. Aktif bir key provider olmadan şifreleme görevine başlamayın

Broadcom KB 396471 çok açık bir önkoşul veriyor: şifreleme görevlerine başlamadan önce vCenter Server üzerinde bir vSphere Native Key Provider yapılandırılmalıdır. Aynı makale, Native Key Provider'ın dış KMS olmadan encryption-related functionality sağladığını ve kurulumdan sonra mutlaka yedeğinin alınması gerektiğini söylüyor.

Bu noktada asgari teknik sıra şudur:

- vCenter üzerinde key provider oluşturun.

- Provider'ı yedekleyin.

- Hostların provider erişimini doğrulayın.

- Uygun policy ve iş yükü üzerinde kontrollü uygulama yapın.

2. TPM kısıtını yanlış seçmeyin

Broadcom'un birden fazla bilgi bankası makalesi, Use key provider only with TPM protected ESXi hosts seçeneğinin karışık veya TPM'siz host kümelerinde sorun çıkarabildiğini gösteriyor. Resmi açıklama basit: TPM zorunluluğu işaretlenirse TPM'siz hostlar Native Key Provider operasyonlarına katılamaz ve kriptografik işlemler başarısız olabilir.

Bu ayar özellikle şu ortamlarda kritik:

- homojen olmayan cluster yapıları

- geçiş sürecindeki eski hostlar

- TPM etkin değil ama key provider oluşturulmuş ESXi hostları

3. vCenter 8 akışını doğru doğrulayın

Broadcom KB 387992, vCenter Server 8 tarafında encryption switch açıldığında doğru key provider ve VM storage policy'nin otomatik ayarlanmasının doğrulanması gerektiğini gösteriyor. Bu, operasyonu kolaylaştırır; ama denetim açısından yine de “otomatik oldu” varsayımıyla yetinilmemeli, kayıt altına alınmalıdır.

4. Şifreleme tasarımını backup ve recovery'den ayrı düşünmeyin

Key provider backup dosyası, recovery planının bir parçasıdır. Provider yedeği olmadan üretim şifrelemesi açmak, ISO 27001 tarafında erişilebilirlik ve geri dönüş planı açısından savunması zayıf bir mimari üretir.

İlgili içerikler:

ISO 27001 İçin Kanıt Seti Nasıl Tasarlanmalıdır?

Denetimde en sık hata, teknik ekibin yalnız ekran görüntüsü göstermesidir. Oysa ISO 27001 açısından daha güçlü kanıt seti şöyle olmalıdır:

- risk kaydında hangi datastore ve iş yükünün neden şifrelendiği

- key provider mimarisi ve sorumluluk matrisi

- backup alınmış key provider kaydı

- hangi cluster veya VM grubunda encryption aktif olduğunu gösteren konfigürasyon kaydı

- log review ve alarm takibi

- restore veya recovery test çıktıları

- yetki ayrımı ve değişiklik onayı kayıtları

Bu çerçevede datastore encryption yalnız bir güvenlik özelliği değil, aynı zamanda denetlenebilir operasyon sürecidir.

Teknik tasarım ile denetim dili nasıl bağlanır?

Örnek bir mapping şöyle kurulabilir:

- Gizlilik: datastore veya VM düzeyinde şifreleme, anahtar erişim sınırları

- Bütünlük: değişiklik yönetimi, yetkili key-provider işlemleri, log bütünlüğü

- Erişilebilirlik: provider backup, recovery procedure, test edilmiş kurtarma akışı

Burada güçlü mimari, yalnız “encryption enabled” demekten daha fazlasını üretir.

En Sık Yapılan Hatalar Nelerdir?

vSAN ile tüm datastore tiplerini aynı sanmak

Birçok ekip vSAN cluster toggle mantığını VMFS/NFS datastore'larına da aynı şekilde uygulayabileceğini varsayar. Bu yanlış başlangıç, tasarım toplantılarında zaman kaybettirir.

Key provider yedeğini almadan canlıya geçmek

Broadcom dokümantasyonu provider backup'ını açıkça zorunlu adım gibi ele alır. Bu atlanırsa, kurtarma senaryosu zayıflar.

TPM seçeneğini “recommended” diye otomatik bırakmak

Önerilen ibaresi her ortam için aynı doğru anlamına gelmez. Özellikle non-homogeneous cluster'larda bu seçim üretimde hataya dönüşebilir.

Denetim kanıtını yalnız ekran görüntüsüne indirgemek

ISO 27001 denetiminde teknik ekran, risk ve süreç kaydıyla desteklenmiyorsa olgunluk zayıf görünür.

Backup, replication ve DR tasarımını şifrelemeden ayrı tutmak

Şifreli datastore veya şifreli VM yaklaşımı, backup yazılımı ve kurtarma prosedürü ile birlikte test edilmezse erişilebilirlik tarafı eksik kalır.

Uygulama İçin Pratik Kontrol Listesi

- Kullanılan datastore tipleri ayrı ayrı sınıflandırıldı.

- vSAN ile VMFS/NFS için aynı olmayan şifreleme yaklaşımı netleştirildi.

- Native Key Provider veya harici KMS tasarımı belirlendi.

- Key provider backup dosyası güvenli şekilde alındı ve saklandı.

- TPM kısıtı cluster yapısına göre doğrulandı.

- VM encryption veya cluster encryption politikası test ortamında doğrulandı.

- Log, alarm ve recovery kanıt seti oluşturuldu.

- ISO 27001 risk ve süreç kayıtları güncellendi.

LeonX ile Sonraki Adım

VMware datastore encryption konusu, yalnız bir ayar değil; storage mimarisi, key management, uyum ve kurtarma disiplininin birleşimidir. LeonX, hem VMware altyapı uygulamasını hem de ISO 27001 denetimine girecek kanıt setini aynı proje akışında ele almanıza yardımcı olur.

İlgili sayfalar:

- İş ve Yönetim Hizmetleri

- Siber Güvenlik Değerlendirme Hizmeti

- Donanım & Yazılım Hizmetleri

- VMware / Hyper-V / Proxmox Kurulum Hizmeti

- İletişim

Sık Sorulan Sorular

VMware datastore encryption her ortamda aynı özellik midir?

Hayır. vSAN tarafında cluster seviyesinde data-at-rest encryption özelliği vardır. VMFS veya NFS tarafında ise çoğu zaman VM Encryption ve gerekiyorsa storage-array şifrelemesi birlikte değerlendirilir.

Native Key Provider zorunlu mudur?

Broadcom dokümantasyonuna göre encryption görevlerine başlamadan önce aktif bir key provider gerekir. Native Key Provider, harici KMS istemeyen ortamlar için resmi seçenektir.

TPM olmayan hostlarda encryption kullanılamaz mı?

Her zaman değil. Sorun çoğu zaman TPM-only kısıtının yanlış işaretlenmesidir. Cluster yapısına uygun seçim yapılmalıdır.

ISO 27001 datastore encryption'ı doğrudan zorunlu kılar mı?

ISO 27001 belirli vendor özelliği zorunlu kılmaz. Risk temelli olarak uygun gizlilik, bütünlük ve erişilebilirlik kontrollerinin kurulmasını ister.

Denetim için hangi kayıtlar en kritik olur?

Risk kaydı, key provider tasarımı, backup kanıtı, encryption policy kayıtları, log review ve recovery test çıktıları birlikte en güçlü kanıt setini oluşturur.

Sonuç

VMware Datastore Encryption ISO 27001 yaklaşımı, tek bir teknik ayarın çok ötesindedir. 27 Mart 2026 bağlamında en doğru model; datastore tipini doğru ayırmak, vSAN ile genel vSphere encryption farkını anlamak, key provider ve TPM kısıtlarını kontrollü tasarlamak ve tüm bu yapıyı ISO 27001'in risk, kanıt ve süreklilik diliyle birlikte işletmektir.

Kaynaklar

- ISO - ISO/IEC 27001:2022 Information security management systems

- Broadcom Knowledge Base - Configure vSphere Native Key Provider

- Broadcom Knowledge Base - Windows VM fails to upgrade or deploy due to TPM not being enabled

- Broadcom Knowledge Base - Receiving general runtime error message. Native key provider is not compatible with host

- Broadcom Knowledge Base - Option "Use key provider only with TPM protected ESXi hosts" for non-homogenous cluster

- VMware/Broadcom - vSAN Technology Overview (2025 PDF)

- Wikimedia Commons - Inside Data Center