VMware ESXi hardening, yalnız birkaç servisi kapatmak veya SSH erişimini devre dışı bırakmak değildir. Güçlü model; yönetim yüzeyini küçültmek, doğrudan host erişimini sınırlandırmak, shell erişimini kontrol altında tutmak, firewall davranışını tanımlamak ve bu ayarları denetimde savunulabilir bir kontrol setine dönüştürmekle oluşur. Kısa cevap şudur: ISO 27001 açısından ESXi hardening, yalnız teknik sıkılaştırma değil; risk temelli, tekrar edilebilir ve kanıt üretilebilir güvenlik standardı kurmaktır.

Bu rehber özellikle şu ekipler içindir:

- VMware ve vSphere yöneticileri

- bilgi güvenliği ve uyum ekipleri

- sistem hardening ve zafiyet yönetimi ekipleri

- ISO 27001 denetimine hazırlanan BT yöneticileri

Hızlı Özet

- ISO/IEC 27001, bilgi güvenliğini risk temelli ISMS modeliyle ele alır; bu yüzden ESXi hardening de risk ve kanıt mantığıyla ele alınmalıdır.

- Broadcom, Lockdown Mode'u ESXi host yönetimini vCenter üzerinden zorlayan bir security best practice olarak konumlandırır.

- Lockdown Mode etkin olduğunda doğrudan kimlik doğrulama tüm kullanıcılar için kapanır; yalnız Exception Users listesi istisna oluşturur.

- Broadcom, üretim ortamlarında SSH'ın varsayılan olarak kapalı tutulmasını ve gerekiyorsa yalnız kontrollü şekilde açılmasını önerir.

- ESXi 8.0'dan itibaren

dcuivevpxusergibi non-root kullanıcılar için shell access ayrıca kapatılabilir. - Güvenli banner, firewall allowed IP listesi ve doğru privilege modeli hardening zincirinin operasyonel parçasıdır.

İçindekiler

- ISO 27001 Açısından ESXi Hardening Ne Demektir?

- İlk Sertleştirme Katmanları Nelerdir?

- Lockdown Mode Neden Kritik?

- SSH, ESXi Shell ve Yerel Hesaplar Nasıl Ele Alınmalı?

- Firewall ve Banner Kontrolleri Neden Önemlidir?

- ISO 27001 İçin Kanıt Seti Nasıl Kurulur?

- Kontrol Listesi

- Sık Sorulan Sorular

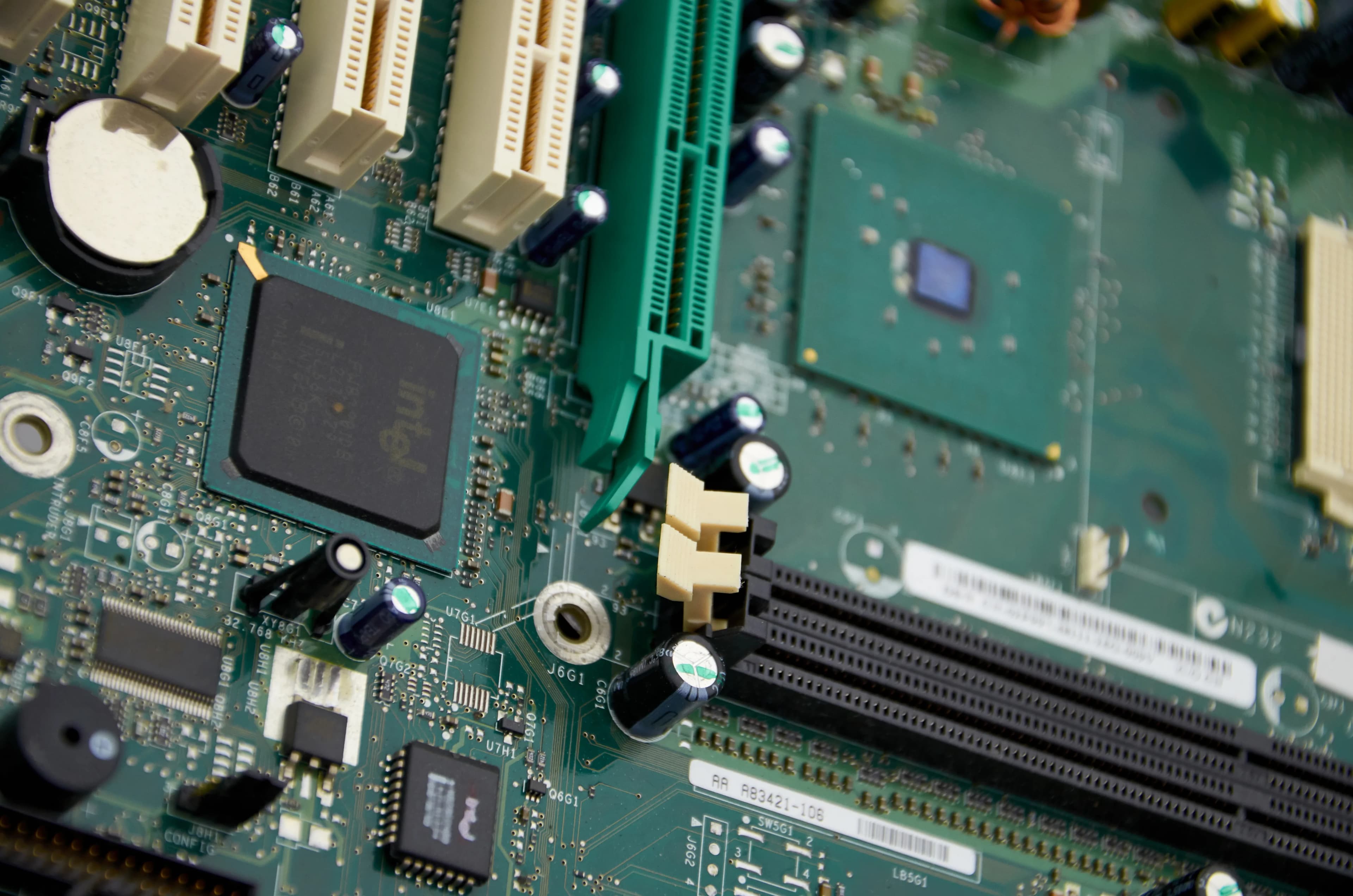

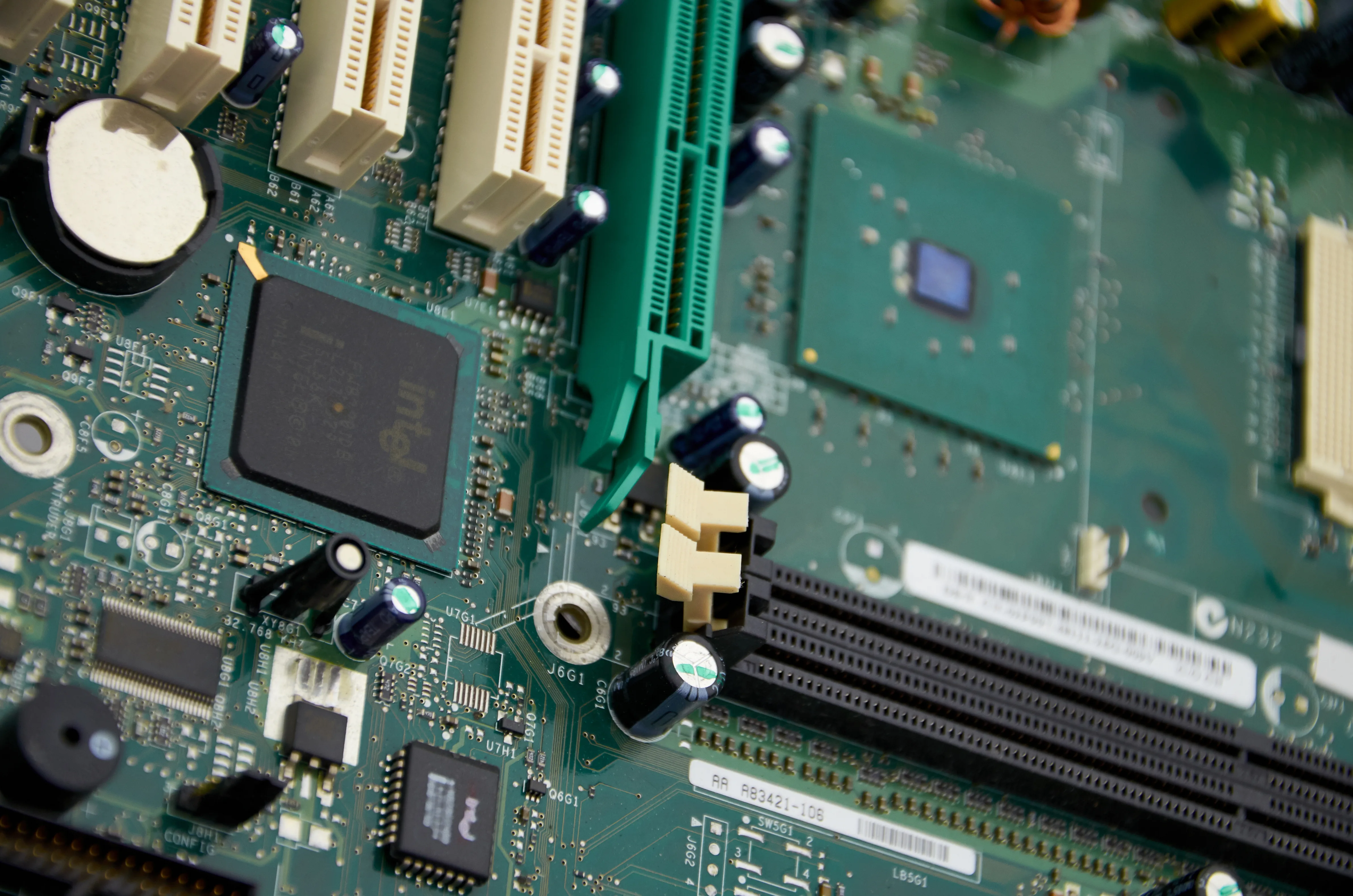

Görsel: Wikimedia Commons - Computer Motherboard Closeup.

ISO 27001 Açısından ESXi Hardening Ne Demektir?

ISO/IEC 27001'in resmi tanımı, standardın bilgi güvenliğini bütünsel bir ISMS ve risk yönetimi süreci üzerinden ele aldığını açıkça gösterir. Bu yüzden ESXi hostları sıkılaştırırken amaç yalnız “daha az servis” değildir; şu sorulara cevap veren bir güvenlik modeli kurmaktır:

- hosta kimler doğrudan erişebilir

- hangi servisler hangi koşulda açılır

- hangi ayarların değişmesi alarm üretmelidir

- kim hangi yetkiyle bu değişikliği yapabilir

- bu yapı denetimde nasıl ispatlanır

Bu bakışla ESXi hardening şu katmanları birlikte kapsar:

- yönetim erişimi

- local account ve shell erişimi

- servis yüzeyi

- firewall sınırları

- uyarı/banner ve denetim izi

İlk Sertleştirme Katmanları Nelerdir?

ESXi için en temel sertleştirme akışı şu dört katmanda düşünülmelidir:

1. Yönetim yüzeyini daralt

Amaç, hostun doğrudan yönetimini mümkün olduğunca azaltmak ve merkezi yönetimi öne çıkarmaktır.

2. Shell ve servis erişimini sınırla

SSH ve ESXi Shell yalnız ihtiyaç olduğunda, kısa süreli ve kontrollü kullanılmalıdır.

3. Yerel hesapları ve istisnaları sadeleştir

Exception Users, local account shell access ve ayrıcalıklı gruplar minimumda tutulmalıdır.

4. Denetim ve görünürlük üret

Banner, audit log, change trail ve güvenlik alarmları olmadan hardening “yapıldı” dense bile denetimde zayıf kalır.

Lockdown Mode Neden Kritik?

Broadcom'un güncel KB ve teknik referansları, Lockdown Mode'u ESXi host yönetimini doğrudan host düzeyinden vCenter düzeyine taşıyan temel güvenlik katmanı olarak tanımlar.

Lockdown Mode ne sağlar?

- doğrudan host erişimini sınırlar

- root dahil kullanıcıların doğrudan kimlik doğrulamasını kapatır

- host yönetimini vCenter üzerinden merkezileştirir

- operasyonu daha izlenebilir hale getirir

Exception Users neden dikkat ister?

Broadcom KB 425190, Lockdown Mode açıkken yalnız Exception Users listesine eklenen hesapların doğrudan erişimi koruyabileceğini açıkça belirtir. Bu önemli, çünkü:

- üçüncü taraf yedekleme veya yönetim araçları istisna isteyebilir

- eski servis hesapları unutulabilir

- gereksiz istisna listesi hardening'i zayıflatır

Lockdown Mode tek başına yeterli mi?

Hayır. Lockdown Mode güçlü bir kontrol ama tek başına yeterli değildir. Exception user listesi, shell access, firewall ve banner kontrolleriyle birlikte düşünülmelidir.

SSH, ESXi Shell ve Yerel Hesaplar Nasıl Ele Alınmalı?

SSH üretimde neden kapalı tutulmalı?

Broadcom, OpenSSH güvenlik rehberinde SSH'ın üretim ortamlarında kapalı tutulmasını açıkça tavsiye eder. SSH gerektiğinde:

- kontrollü süre için açılmalı

- iş bitince kapatılmalı

- kim tarafından açıldığı kayıt altına alınmalı

ESXi Shell timeout neden önemlidir?

Broadcom'un Using ESXi Shell in ESXi içeriği, ESXi Shell timeout mantığını açıkça anlatır. Süresiz erişim bırakmak yerine timeout kullanmak, geçici troubleshooting erişimini kalıcı yönetim yüzeyine dönüştürmeyi engeller.

Non-root shell access neden ayrıca kontrol edilmeli?

Broadcom KB 396941, ESXi 8.0 ile dcui ve vpxuser gibi non-root kullanıcıların shell access değerinin ayrıca false yapılabildiğini gösterir. Bu, hardening açısından değerlidir çünkü:

- shell erişimi olan hesap sayısını azaltır

- operasyonel yüzeyi küçültür

- gereksiz local shell hakkını ortadan kaldırır

SSH yönetimi için privilege modeli neden önemlidir?

Broadcom KB 426739, SSH servis durumunu değiştirebilmek için role içinde Security profile and firewall ayrıcalığının gerektiğini söylüyor. Bu da bize şunu gösterir:

- her admin rolü aynı ayrıcalıkta olmamalı

- SSH açma/kapama yetkisi kontrollü verilmelidir

- yetki modeli hardening'in parçasıdır

Firewall ve Banner Kontrolleri Neden Önemlidir?

Firewall allowed IP listesi

Broadcom KB 425390, duplicate IP ile yapılan yanlış allowed list girişlerinin firewall konfigürasyonunu bozabildiğini ve önbellek tutarsızlığı yaratabildiğini gösterir. Bu nedenle:

- allowed IP listesi sade tutulmalı

- duplicate kayıt bırakılmamalı

- değişiklik sonrası erişim testi yapılmalı

Hatalı firewall kuralı erişimi tamamen kapatabilir

KB 424290, yanlış firewall değişikliği sonrası SSH veya Host Client erişiminin tamamen kaybolabileceğini ve recovery için konsol erişimi gerekebileceğini açıkça anlatır. ISO 27001 açısından bu da önemlidir; çünkü güvenlik ayarı yapılırken erişim kurtarma prosedürü de tanımlı olmalıdır.

Banner ve MOTD

Broadcom KB 418620, ESXi SSH MOTD'nin /etc/motd yerine Config.Etc.motd advanced setting ile kalıcı olarak yönetilmesi gerektiğini belirtir. Bu, güvenli banner politikasını yönetilen ayar haline getirir.

İlgili İçerikler

- ISO 27001 için VMware Monitoring Nasıl Yapılır?

- ISO 27001 VMware Backup Gereksinimleri Rehberi

- VMware Datastore Encryption ISO 27001 Uyumu Rehberi

ISO 27001 İçin Kanıt Seti Nasıl Kurulur?

ESXi hardening denetimde yalnız ekran görüntüsüyle savunulmamalıdır. Daha güçlü kanıt seti şunları içermelidir:

- onaylı ESXi hardening standardı

- Lockdown Mode policy ve exception listesi

- SSH/ESXi Shell kullanım prosedürü

- shell access kapatma kayıtları

- banner ve firewall ayar doğrulama ekranları

- role/privilege matrisi

- değişiklik kayıtları ve review notları

Özellikle şu kanıtlar daha güçlü görünür:

- hangi hostlarda Lockdown Mode aktif olduğu

- hangi hesapların exception listesinde yer aldığı

- son

12 ayiçindeki shell erişim review kayıtları - firewall değişikliği sonrası doğrulama adımları

Kontrol Listesi

- Lockdown Mode standardı ve exception user listesi tanımlandı

- SSH ve ESXi Shell üretimde varsayılan kapalı modele alındı

- ESXi Shell timeout ve geçici erişim prosedürü belirlendi

- Non-root shell access gereksiz hesaplar için kapatıldı

- Security profile and firewall ayrıcalıkları role bazında gözden geçirildi

- Firewall allowed IP listesi ve duplicate giriş kontrolü yapıldı

- Banner/MOTD ayarları kalıcı advanced setting ile tanımlandı

- Denetimde sunulacak hardening kanıt seti oluşturuldu

LeonX ile Sonraki Adım

VMware ESXi hardening, yalnız teknik birkaç ayarı değiştirmek değil; yönetim yüzeyini küçültüp bunu kalıcı güvenlik standardına dönüştürmektir. LeonX, ESXi hostlarınız için hardening standardı, exception yönetimi, shell kontrolü ve kanıt üretimi akışını birlikte tasarlayarak daha savunulabilir bir ISO 27001 uyum modeli kurmanıza yardımcı olur.

İlgili sayfalar:

- Yönetilen Hizmetler

- Güvenlik Açığı Tarama ve Hardening Yönetimi

- Kurumsal Sanallaştırma Platformları Satış ve Lisanslama

- İletişim

Sık Sorulan Sorular

Lockdown Mode açmak ISO 27001 için yeterli midir?

Hayır. Lockdown Mode güçlü bir adımdır ama exception users, shell erişimi, firewall ve banner yönetimi olmadan tek başına yeterli değildir.

SSH tamamen kapatılmalı mı?

Üretimde varsayılan olarak kapalı tutulması önerilir. Gerektiğinde kontrollü ve kısa süreli açılmalıdır.

Exception Users listesi neden risklidir?

Çünkü doğrudan host erişimi sağlayan hesaplar burada tutulur. Gereksiz veya unutulmuş hesaplar hardening seviyesini düşürür.

Non-root shell access kapatma ne kazandırır?

Shell erişimi olan hesap sayısını azaltır ve ayrıcalıklı yerel erişim yüzeyini küçültür.

Banner gerçekten güvenlik kontrolü sayılır mı?

Tek başına güçlü teknik koruma değildir; ancak yetkisiz erişim uyarısı, denetim ve yasal bildirim zinciri açısından önemli destek kontrolüdür.

Sonuç

VMware ESXi hardening guide ISO 27001 uyumu; Lockdown Mode, SSH ve ESXi Shell yönetimi, firewall sınırları, yerel hesaplar ve banner politikasını birlikte ele alan bir güvenlik standardı kurmak anlamına gelir. Doğru yaklaşım, bu ayarları tek tek uygulamaktan çok; merkezi yönetim, minimum ayrıcalık ve kanıt üretimi mantığıyla sürdürülebilir hale getirmektir.

Kaynaklar

- ISO/IEC 27001:2022 - Information security management systems

- ISO - Information security: A pillar of resilience in a digital age

- Managing Exception Users in ESXi Lockdown Mode

- Enabling ESXi Shell access using the vSphere Client

- To deactivate shell access for non-root ESXi users in ESXi 8.0

- Privilege required to enable SSH on hosts

- Setting MOTD for SSH sessions permanently

- Unable to modify ESXi firewall settings once a firewall configuration task fails due to duplicate IP addresses

- How to recover firewall settings when you cannot access ESXi host via SSH/Host Client

- OpenSSH vulnerability CVE-2025-26465 & CVE-2025-26466 in ESXi

- Wikimedia Commons - Computer Motherboard Closeup