FortiGate VLAN configuration nasıl yapılır sorusunun kısa cevabı şudur: FortiGate üzerinde her VLAN için ilgili fiziksel veya aggregate arayüz üstüne bir VLAN subinterface tanımlanır, uygun vlanid verilir, IP planı buna göre atanır, gerekiyorsa DHCP ve inter-VLAN security policy kuralları yazılır ve uplink tarafında 802.1Q trunk uyumu doğrulanır. Sorunların büyük bölümü VLAN tanımından değil; yanlış trunk, eksik route, yanlış policy yönü veya FortiLink ile klasik FortiGate VLAN mantığının karıştırılmasından çıkar.

Bu rehber özellikle şu ekipler içindir:

- ağ ve güvenlik ekipleri

- FortiGate yöneticileri

- şube, kampüs veya sunucu odası segmentasyonu tasarlayan sistem ekipleri

- FortiSwitch ve FortiLink kullanan operasyon ekipleri

Hızlı Özet

- FortiOS dokümanına göre VLAN, IEEE 802.1Q etiketleriyle çalışan bir sanal arayüz yapısıdır ve fiziksel arayüze bağlanan VLAN subinterface olarak tanımlanır.

- FortiGate, NAT veya transparent mode içinde VLAN ile farklı davranış gösterebilir; transparent mode senaryolarında çift yönlü subinterface ve policy modeli gerekir.

- Fortinet resmi örnekleri, tek fiziksel uplink üzerinden birden fazla VLAN ağı taşıyıp bunlar için ayrı policy akışı kurmanın standart yöntem olduğunu açıkça gösterir.

- FortiLink tarafında VLAN rolü, isimlendirme ve policy referansları ayrıca planlanmalıdır; özellikle LAN/WAN/DMZ rol ataması policy görünürlüğünü etkiler.

- Policy route veya normal routing tablosu doğrulanmadan yalnız VLAN arayüzünün oluşmuş olması trafiğin çalıştığı anlamına gelmez.

İçindekiler

- FortiGate VLAN Configuration Tam Olarak Ne Anlama Gelir?

- İlk Olarak Hangi Tasarım Kararları Verilmeli?

- FortiGate Üzerinde VLAN Subinterface Nasıl Oluşturulur?

- Inter-VLAN Routing ve Policy Tasarımı Nasıl Kurulur?

- FortiLink ve FortiSwitch Tarafında Nelere Dikkat Edilmeli?

- En Sık Yapılan Hatalar Nelerdir?

- İlgili İçerikler

- Kontrol Listesi

- LeonX ile Sonraki Adım

- Sık Sorulan Sorular

- Kaynaklar

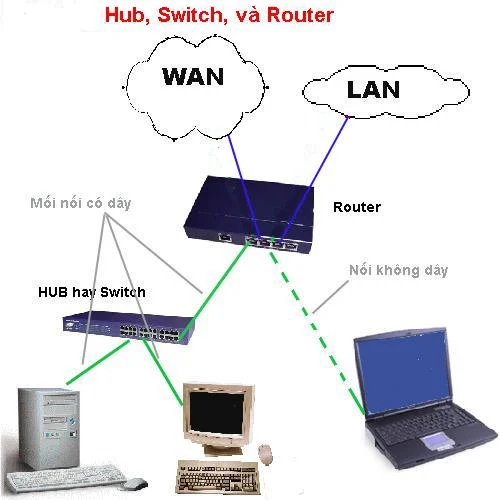

Görsel: Wikimedia Commons - Hub Switch Router.

FortiGate VLAN Configuration Tam Olarak Ne Anlama Gelir?

FortiGate VLAN configuration, tek porttan birden fazla mantıksal ağ segmenti geçirmek ve her segmenti ayrı interface gibi yönetmek anlamına gelir. FortiOS bunu VLAN subinterface ile yapar. Her subinterface:

- bağlı olduğu parent interface'i kullanır

- belirli bir VLAN ID taşır

- ayrı IP adresi ve ayrı firewall policy bağlamı alabilir

- gerekirse DHCP, zone veya SD-WAN gibi üst katman tasarımlarına dahil edilebilir

Bu yüzden VLAN tasarımı yalnız L2 etiketleme değil; L3 yönlendirme, policy, NAT ve güvenlik görünürlüğü tasarımıdır.

İlk Olarak Hangi Tasarım Kararları Verilmeli?

FortiGate üzerinde VLAN tanımlamadan önce şu kararlar net olmalıdır:

1. Parent interface hangisi olacak?

VLAN subinterface fiziksel port, aggregate ya da bazı senaryolarda switch benzeri üst arayüz üzerine bağlanır. Parent interface yanlış seçilirse uplink tasarımı ve policy mantığı bozulur.

2. VLAN yalnız iç segmentasyon için mi, trunk geçiş için mi kullanılacak?

Kimi ortamda FortiGate VLAN'lar arasında default gateway olur. Kimi ortamda ise transparent mode içinde trunk geçen trafiğe güvenlik kontrolü uygulanır. Bu iki model aynı değildir.

3. Her VLAN için ayrı güvenlik politikası olacak mı?

Çoğu kurumun asıl kazanımı burada oluşur. Örneğin kullanıcı, sunucu, VoIP ve misafir ağlarını ayrı VLAN olarak tanımlayıp bunlar için bağımsız policy yazabilirsiniz.

4. FortiLink tarafı var mı?

FortiSwitch yönetiliyorsa VLAN planı yalnız FortiGate arayüzleriyle sınırlı kalmaz. VLAN rolü ve switch port atamaları da sürece girer.

FortiGate Üzerinde VLAN Subinterface Nasıl Oluşturulur?

Fortinet’in Interfaces ve VLANs dokümanlarındaki temel mantık nettir: VLAN interface, bir fiziksel arayüze bağlanan sanal arayüzdür. Uygulama akışı pratikte şöyledir:

- Uplink olarak kullanılacak fiziksel veya aggregate interface belirlenir

- Her VLAN için ayrı subinterface açılır

vlanidatanır- ilgili IP/subnet tanımlanır

- gerekiyorsa role, allowaccess ve DHCP ayarlanır

Bu modelde switch tarafındaki trunk yapılandırması ile FortiGate tarafındaki VLAN ID birebir uyumlu olmalıdır. Etiketleme eşleşmiyorsa arayüz görünse bile trafik akmaz.

Kurumsal uygulama tarafında bu konu genellikle Donanım & Yazılım Hizmetleri altında yürütülen fiziksel kurulum ve uplink standardı ile, özellikle Router, Switch ve Firewall Kurulum Hizmeti kapsamında ele alınır.

Inter-VLAN Routing ve Policy Tasarımı Nasıl Kurulur?

VLAN interface oluşturmak ilk adımdır. Asıl iş, VLAN'lar arasındaki akışın nasıl yönetileceğidir.

Inter-VLAN routing

Eğer FortiGate bu VLAN'ların default gateway’i ise VLAN interface’ler arası yönlendirme doğal olarak cihaz üzerinden geçer. Ancak geçişin olması için yalnız interface tanımı yetmez:

- source ve destination için doğru firewall policy gerekir

- NAT yalnız gereken yönde uygulanmalıdır

- gerekirse policy route veya standart route tablosu ayrıca doğrulanmalıdır

Policy tasarımı

En sık yapılan hata tüm VLAN'lar için geniş tek kural yazmaktır. Bunun yerine:

- kullanıcı VLAN'ı -> internet

- kullanıcı VLAN'ı -> sunucu VLAN'ı

- misafir VLAN'ı -> yalnız internet

- yönetim VLAN'ı -> yalnız cihaz yönetim arayüzleri

gibi ayrı akışlar yazılmalıdır.

Bu noktada yönetişim ve segmentasyon standardı için İş ve Yönetim Hizmetleri ve özellikle Ağ Güvenlik Politika Yönetimi desteği de doğrudan değer üretir. Proje planı veya teklif için İletişim sayfası da zorunlu CTA adımıdır.

FortiLink ve FortiSwitch Tarafında Nelere Dikkat Edilmeli?

FortiLink kullanılıyorsa VLAN yönetimi klasik standalone switch mantığından biraz farklılaşır. Fortinet belgeleri, VLAN rol ataması ve FortiLink modunda VLAN tanımlama sürecinin policy tarafını etkilediğini özellikle vurgular.

Burada dikkat edilmesi gereken başlıklar:

- VLAN ismi ve VLAN ID standardı tutarlı olmalı

- LAN/WAN/DMZ rolü doğru verilmeli

- switch port üyelikleri ve tagged/untagged davranışı net olmalı

- FortiGate üstündeki VLAN interface ile FortiSwitch VLAN planı çelişmemeli

Kısacası FortiLink ortamında sorun yalnız firewall policy’de değil; switch port membership ve VLAN role katmanında da çıkabilir.

En Sık Yapılan Hatalar Nelerdir?

Parent interface ile trunk port mantığını karıştırmak

FortiGate tarafında doğru parent interface seçilmemişse uplink doğru görünse bile VLAN trafiği beklenen şekilde işlenmez.

VLAN arayüzü oluşturup policy yazmayı unutmak

Interface oluşmuş olması trafiğin çalıştığı anlamına gelmez. VLAN'lar arası akış için explicit security policy gerekir.

Switch tarafındaki tagged/untagged üyeliği yanlış bırakmak

FortiGate doğru, switch yanlış ise sorun firewall gibi görünür ama kök neden L2 tasarımdır.

FortiLink rol atamasını göz ardı etmek

Özellikle security rating ve policy referanslarında VLAN role alanı beklenmedik etkiler oluşturabilir.

Routing kontrolünü atlamak

Policy route veya standart route tablosu doğrulanmadan yalnız interface tanımına bakmak eksik teşhis üretir.

İlgili İçerikler

- Fortinet Firewall Nasıl Çalışır? FortiGate Packet Flow Rehberi

- FortiGate SSL Inspection Nedir ve Nasıl Planlanır?

- VMware Network Not Working Sorunu Nasıl Çözülür?

Kontrol Listesi

- Parent interface ve uplink trunk tasarımı doğrulandı

- Her VLAN için doğru

vlanidve IP planı tanımlandı - Switch tarafında tagged/untagged üyelikler kontrol edildi

- Inter-VLAN firewall policy akışı ayrı ayrı test edildi

- Routing veya policy route gereksinimi doğrulandı

- FortiLink kullanılıyorsa VLAN role ve port üyelikleri gözden geçirildi

LeonX ile Sonraki Adım

FortiGate VLAN configuration, yalnız interface açma işi değildir; uplink, switch, trunk, policy ve segmentasyon standardını birlikte ele almak gerekir. LeonX, Donanım & Yazılım Hizmetleri altında özellikle Router, Switch ve Firewall Kurulum Hizmeti ile kurulum standardını, İş ve Yönetim Hizmetleri altındaki Ağ Güvenlik Politika Yönetimi ile de kural ve segmentasyon yönetişimini aynı projede birleştirir. Mevcut yapınızı değerlendirmek veya teklif almak için İletişim sayfasından ilerleyebilirsiniz.

Sık Sorulan Sorular

FortiGate üzerinde VLAN ile subinterface aynı şey mi?

Pratikte evet. FortiGate tarafında VLAN genellikle parent interface üzerine bağlanan VLAN subinterface olarak tanımlanır.

FortiGate VLAN kurulduğunda inter-VLAN routing otomatik açılır mı?

Yalnız arayüz seviyesinde potansiyel oluşur. Trafiğin gerçekten geçmesi için firewall policy ve yönlendirme mantığı ayrıca doğru kurulmalıdır.

FortiLink kullanıyorsam normal VLAN mantığı değişir mi?

Temel IEEE 802.1Q mantığı aynı kalır ama VLAN rolü, switch port üyeliği ve merkezi yönetim davranışı ek tasarım katmanı oluşturur.

VLAN interface varsa neden trafik yine de çalışmayabilir?

En yaygın nedenler trunk eşleşmemesi, yanlış tagged/untagged port yapısı, eksik policy veya yanlış route kararıdır.

Kaynaklar

- Fortinet Document Library - Interfaces (FortiGate / FortiOS 7.4.1 Administration Guide)

- Fortinet Document Library - VLANs (FortiGate / FortiOS 7.6.3 Administration Guide)

- Fortinet Document Library - Configuring VLANs (FortiSwitch 7.4.0 FortiLink Guide)

- Fortinet Document Library - Policy routes (FortiGate / FortiOS 7.4.8 Administration Guide)

- Wikimedia Commons - Hub Switch Router